I dagens digitale landskap er ransomware et av de mest alvorlige truslene mot virksomheters data. For å minimere skader og sikre en rask gjenoppretting er det avgjørende å ha en godt utformet ransomware incident response plan (IRP). Denne artikkelen gir en oversikt over hvordan man kan utvikle en effektiv IRP.

Først og fremst må bedrifter identifisere og klassifisere sine kritiske data og systemer. Dette innebærer å kartlegge hvor sensitive data er lagret, hvordan de er beskyttet, og hvilke systemer som er mest sårbare for angrep. En grundig risikovurdering vil hjelpe virksomheten med å forstå hvilke data som er mest utsatt og hvilke tiltak som bør prioriteres i en IRP.

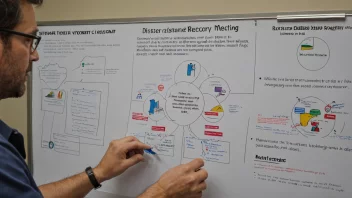

Det neste steget er å etablere et dedikert respons-team. Dette teamet bør bestå av medlemmer fra IT, sikkerhet, ledelse og kommunikasjon. Å ha en tverrfaglig tilnærming sikrer at alle aspekter av responsen blir vurdert, fra teknisk gjenoppretting til intern og ekstern kommunikasjon.

Når teamet er på plass, er det viktig å utvikle spesifikke prosedyrer for hvordan man håndterer et ransomware-angrep. Dette inkluderer:

1. **Identifisering av angrepet**: Hvordan oppdage tegn på ransomware, som uvanlige filer eller systematferd.

2. **Isolering av infiserte systemer**: Umiddelbart isolere angrepne enheter for å hindre spredning av malware.

3. **Vurdering av angrepets omfang**: Bestemme hvilke data og systemer som er berørt, og hvilke som kan gjenopprettes.

4. **Gjenoppretting av data**: Planlegge for gjenoppretting fra sikkerhetskopier, inkludert testing av sikkerhetskopier for å sikre at de ikke også er infisert.

5. **Kommunikasjon**: Utvikle en kommunikasjonsstrategi for både interne og eksterne interessenter, som kunder og samarbeidspartnere, for å informere om situasjonen og tiltakene som blir tatt.

6. **Rapportering til myndigheter**: Forstå hvilke lovpålagte krav som gjelder i tilfelle av datainnbrudd, og sørge for at nødvendige rapporter blir sendt til relevante myndigheter.

Et viktig aspekt ved en IRP er at den ikke bare skal være et dokument, men en levende del av organisasjonens sikkerhetskultur. Regelmessige treninger og øvelser bør gjennomføres for å sikre at alle i teamet er kjent med prosedyrene og kan handle raskt hvis en hendelse inntreffer.

Etter et angrep er det også viktig å evaluere responsen. Gjennomgå hva som fungerte, hva som ikke gjorde det, og hvordan prosedyrene kan forbedres. Dette vil bidra til å styrke beredskapen for fremtidige angrep.

Til slutt, mens en ransomware IRP er kritisk, bør den sees i sammenheng med et omfattende cybersikkerhetsprogram som inkluderer forebyggende tiltak som opplæring av ansatte, oppdatering av programvare og implementering av robuste sikkerhetskopieringsrutiner. Ved å ta proaktive grep, kan bedrifter redusere risikoen for ransomware-angrep og beskytte sine verdifulle data.

Utvikling av en Ransomware Incident Response Plan for Bedrifter

Utviklingen av en Ransomware Incident Response Plan er avgjørende for å håndtere datatrusler effektivt.